Serwery terminali: opis, charakterystyka, ustawienia

Dziś jest dość ograniczona liczba użytkowników, którzy wiedzą, jakie są serwery terminali. Całkiem szczerze mówiąc, warto zadać sobie to pytanie, ponieważ z jego rozwiązania możliwe jest uzyskanie wystarczająco dużej korzyści w zakresie zwiększania mocy obliczeniowej własnego terminala komputerowego.

Co to są "serwery terminali"?

Najpierw spójrzmy, co naprawdę stanowi koncepcję serwerów terminali. To określenie pochodzi od angielskiej frazy "serwery terminali". W interpretacji jesteśmy zainteresowani pierwszym słowem. Jest tłumaczone nie tylko jako "terminal", w rzeczywistości jest "tymczasowe".

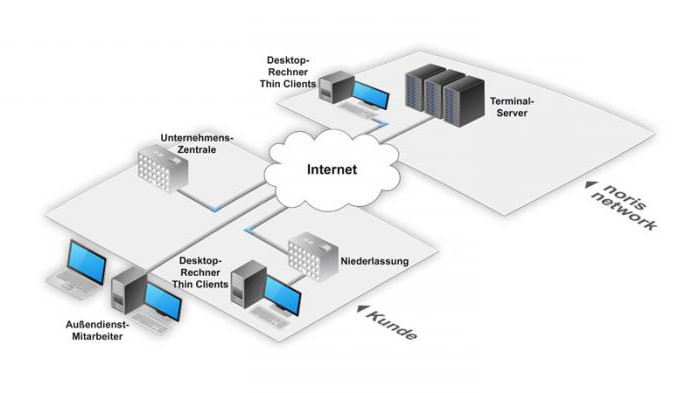

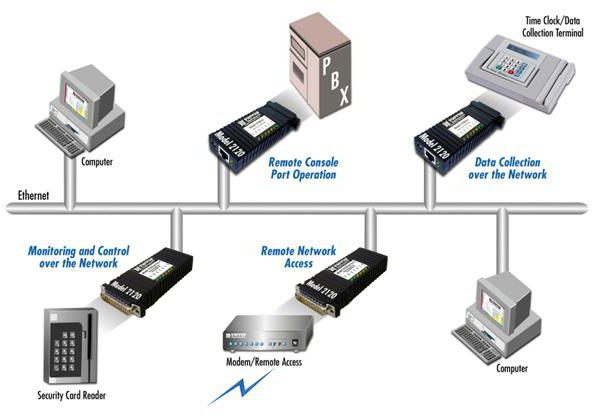

W związku z tym łatwo zrozumieć, że serwery terminali są podobne do jednego zasobu (serwer centralny) z podłączonymi komputerami użytkowników, które oceniają ich możliwości pod względem mocy obliczeniowej iw przypadku zdalnego połączenia używają ich do wykonywania zadań, Dostarczane przez użytkownika, wykonujące zewnętrzną kontrolę wszystkich terminali komputerowych.

Jak działa ten system?

Właściwie sam program jest całkiem prosty. Chodzi o to, że użytkownicy serwera terminali są ograniczeni tylko przez liczbę maszyn, do których obecnie korzysta centralny sprzęt.

Ale po tym wszystkim fizycznie zdalny użytkownik bezpośrednio z komputerami w sieci lokalnej lub w internecie nie działa. Przeciwnie, wszystkie zadania są przekierowywane do części systemu i nie ma znaczenia, czy odpowiednie oprogramowanie do przetwarzania informacji przychodzących jest zainstalowane na dowolnym komputerze lokalnym. Tutaj cena pytania jest tylko "sprzętem", a dokładniej procesorem i pamięcią RAM, która może przetwarzać strumień danych, na przykład w obliczaniu wartości zmiennoprzecinkowych. I ten proces, muszę powiedzieć, jest dość pracochłonny. Na przykład opiera się na przetwarzaniu grafik w nowoczesnych grach komputerowych.

Ale dygocimy. Wracając do tematu: "Czym są serwery terminali", można zauważyć jeden ważniejszy fakt: ponieważ połączenie jest tymczasowe, zasoby terminali komputerowych są używane tylko w momencie aktywnego połączenia z odpowiadającym im oświadczeniem.

Ograniczenia w pracy

Niestety nawet w systemach Windows serwer terminali ma wiele zalet, a także wiele niedociągnięć, gdy jest używany. To nie jest ubezpieczone przez "system operacyjny", znany do tej pory.

Jeśli jednak mówimy konkretnie o terminalach Windows, możemy zauważyć, że w przeciwieństwie do ograniczeń użytkownika zainstalowanych w systemie, Windows, jak mówią, jest zawsze w kontakcie. Opinie użytkowników i administratorów systemów mówią dokładnie to. Jeśli korzystasz z możliwości obliczeniowych procesora lub podczas ładowania pamięci RAM, nawet nie będzie wiedział, że jego sprzęt jest używany w niektórych innych zadaniach. Jedynym sposobem na pozbycie się tego jest zwykłe odłączenie od sieci.

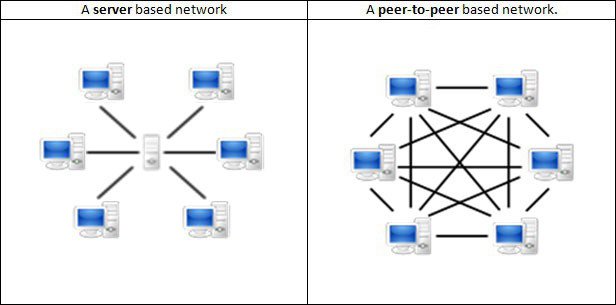

Warto jednak pamiętać, że serwery końcowe w swojej pracy są podobne do tych samych sieci peer-to-peer. Innymi słowy, jeśli zasoby są używane przez kogoś innego, nie mniej i można korzystać z zasobów innego komputera w sieci. Ale nie tylko bezpośrednio, mianowicie przez serwer, który udostępnia takie możliwości.

Oczywiście podczas wykonywania skomplikowanych zadań obliczeniowych będzie to wymagane. Myślę jednak, że oprócz twórców aplikacji lub projektantów, takie możliwości systemu nie są prawdopodobnie używane przez nikogo.

Połączenia sieciowe i udostępnianie

Nie ulega wątpliwości, że podczas łączenia się z lokalnym terminalem komputerowym należy udostępnić jego składniki. Nie, nie! Nie dotyczy to tak zwanego "udostępniania" folderów i plików. Wystarczy, że komputer lub laptop jest połączony z jednym intranetem przez bezpośrednie połączenie kablowe lub z dostępem za pośrednictwem sieci Wi-Fi.

Dzięki połączeniu z "lokalnym" wszystko jest proste. Komputer jest widoczny w sieci na poziomie użytkownika i może być używany jako środek do przetwarzania danych. W przypadku Wi-Fi można również zobaczyć komputer lub laptop, a wykonywanie konkretnego zadania zostanie przekazane innym urządzeniom w sieci. Z kolei w zależności od stopnia złożoności zostaną one przekierowane na "żelazo" lub na składniki oprogramowania. Jeśli ktoś nie rozumie, w najprostszej wersji wygląda to tak: uruchamia się zadanie wykonalne, a rozwiązanie nie jest przetwarzane przez komputer (choć odbywa się to bezpośrednio), ale przez sąsiednie (zdalne) terminale, które są z Tobą w tej samej sieci.

Korzyści

Oczywiście fakt, że można łatwo korzystać z możliwości obliczeniowych systemów komputerowych w sieci o wyższej konfiguracji jest oczywiście plusem.

Ponadto warto zauważyć wysoką stabilność działania, łatwo konfigurowalne parametry (nawet bez korzystania z systemu Windows Server 2012, serwer terminali działa również w systemach operacyjnych innych niż serwery, np. Windows XP lub 7), nieograniczoną liczbę komputerów w sieci, proste procedury instalacyjne i administracyjne oraz Bardzo niska cena części serwera w systemie.

Wady

Niektóre z niedociągnięć można przypisać głównie faktowi, że czasami system nie radzi sobie z zadaniami, na przykład z aplikacjami typu AutoCAD.

Ten ciężki program w zakresie ustawiania i wykonywania zadań musi odpowiadać nie tylko lokalnemu komputerowi, na którym jest uruchomiony, ale także do terminali sieciowych. Jeśli nie spełniają minimalnych wymagań pakietu oprogramowania, niezależnie od tego, jak ciężko próbujesz, nic z tego nie wyjdzie: całe obciążenie zostanie skoncentrowane na lokalnym komputerze lub laptopie, a podczas dystrybucji zadań inne systemy mogą po prostu "pobudzać" ze względu na niewystarczające obciążenie zasobów systemu.

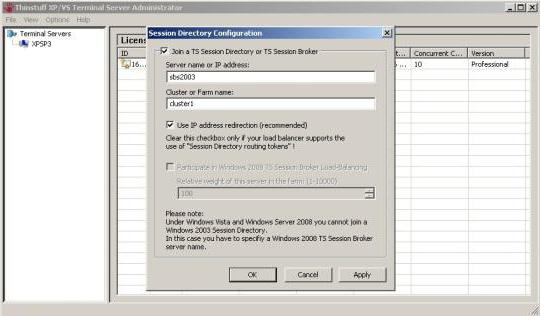

Serwer terminali Windows Server: przykład konfiguracji w systemie Windows XP

Teraz kilka słów o tym ustawienie. Niewiele osób wie, że utworzenie serwera terminali w tym samym "Ippishka" jest dość proste.

Po pierwsze, możesz po prostu zastąpić plik źródłowy, który jest odpowiedzialny za łączenie się za pośrednictwem protokołu RDP. Z drugiej strony nie zawsze jest to wygodne i można użyć opcji, która zakłada uruchomienie narzędzia TS Free. Musisz rozpakować archiwum, a następnie uruchom plik BAT (bibliotekę towarzyszącą termsrv.dll znajduje się w archiwum). Jeśli otrzymasz ostrzeżenie dotyczące zmiany pliku konfiguracji, możesz go zignorować. Następnie uruchamiamy system w trybie awaryjnym i używamy właściwości komputera, w którym wybieramy parametry sesji zdalnej. Na karcie tej należy zwrócić uwagę na kwestię umożliwiającą zdalny dostęp do tego komputera, a następnie przejść do sekcji administracji w standardowym "Panelu sterowania".

W tym miejscu należy znaleźć sekcję Usługi i rozpocząć zatrzymywanie składników terminala. Następnie wyszukaj katalog na ścieżce C: Windows System32 dllcache, a następnie skopiuj plik termsrv.bak z rozpakowanego archiwum za pomocą TS Free (z folderu System32 należy usunąć ten sam plik).

Teraz przejdźmy do Edytora Rejestru (regedit w menu "Uruchom") i poszukaj gałęzi HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlTerminal ServerLicensing Core, a następnie utwórz nowy parametr DWORD z wartością "EnableConcurrentSessions" = dword: 00000001 lub po prostu jeden. Teraz nazywamy klientem zasad grupy (gpedit.msc) i znajdź sekcję Usługi terminalowe w konfiguracji komputera (administracja / szablony), gdzie maksymalnie możliwe jest przypisanie liczby do ograniczenia połączeń (na przykład 99999). Następnie zmień parametr "Enabled" na "Enabled" o podanej wartości i przeciążenie systemu. Teraz na lokalnym terminalu będzie możliwe zdalne sterowanie, wykorzystując wszystkie jego zdolności fizyczne.

Ogólne zalecenia dotyczące stosowania w "Przedsiębiorstwie: 1C"

Serwer terminali "1C" jest skonfigurowany dość prosto. Jednocześnie nie musisz mieć obszernej wiedzy na temat programowania. Nawet administratorzy, pozostawiając ich opinie i rekomendacje dotyczące poprawy systemu, powiedzmy, że ustawienie jest tak proste, że nawet osoba, która nie jest przygotowana, poradzi sobie z tym.

Wystarczy zainstalować wymaganą część oprogramowania na serwerze, a następnie powtórzyć procedurę, ale na komputerach klienckich z zainstalowaniem klienta, a nie z serwerem, po którym serwer powinien określić liczbę użytkowników mających uprawnienia (w ograniczonym stopniu), związaną z konkretnymi konkretnymi Terminal. Następnie program zostanie uruchomiony z centralnego serwera, a użytkownik będzie musiał tylko wprowadzić login i hasło ustawione przez administratora sieci.

Wnioski

Jak widać, konfigurowanie serwera terminali wymaga kilku umiejętności, a zwykły użytkownik raczej nie będzie miał do czynienia z tym. Niemniej jednak czasami taka wiedza może być użyteczna w kategoriach tego, co być może przy instalowaniu wystarczających aplikacji może nie wystarczyć. Dlaczego więc nie używać narzędzia, które jest już obsługiwane przez prawie wszystkie systemy operacyjne?