Jak rozszyfrować skrótu MD5-: Prosta metoda

W ciągu ostatnich dziesięcioleci, kwestia poufności i bezpieczeństwa informacji stają się coraz bardziej istotne. Dlatego ciągłe próby szyfrowania danych przy użyciu najnowszych algorytmów. Jedną z takich metod jest użycie algorytmu MD5 hash nazwę. Jak rozszyfrować skrótu MD5 jest teraz i będą rozpatrywane. Jednak szczególnie nadzieję na uzyskanie wiedzy na temat hakowania haseł lub jakiekolwiek inne poufne informacje nie powinny liczyć ze względu na trudności w takim procesie i nielegalności.

Jaki jest MD5 hash?

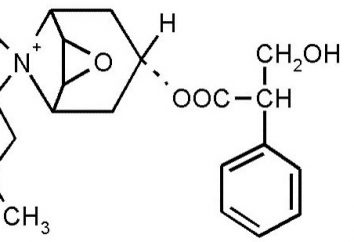

Generalnie, mieszania przekształcić zrozumieć każdą przychodzącą ciąg danych o określonej długości, reprezentowany w systemie szesnastkowym notacji podstawie 128-bitowym, za pomocą specjalnego algorytmu.

Innymi słowy, proces ten nie może być nazywany szyfrowania. A więc nie możemy mówić o tym, jak odszyfrować MD5-hash, ponieważ nie są stosowane inne metody prezentacji informacji. Ponadto, w tym przypadku, specjalny system komputerowy, który wszystko próbuje odszyfrować neguje.

Jak rozszyfrować skrótu MD5-: zasady ogólne

W najlepszym razie, może pójść tylko o wybranie żądanej treści na trzy główne sposoby:

- użyć słownika;

- Stosowanie „tęczowe tablice”;

- Metoda Brutus.

Począwszy technologia MDA5-hashujący został opracowany w Massachusetts Institute of Technology, kierowanego przez prof Ronald L. Rivest. Od tego czasu jest on powszechnie stosowany jako jedną z metod szyfrowania do przechowywania haseł i kluczy online, podpis elektroniczny, sprawdzanie integralności systemu plików, tworzenie identyfikatorów internetowych, wyszukiwania duplikatów plików , etc. I, jak to uważa się odszyfrować hash-direct algorytmicznych metod MD5 niezwykle trudne (ale nie niemożliwe), bo nawet zmiana jednego z bohaterów w reprezentacji shestnadtsatrichnom pociąga za sobą automatyczną zmianę wszystkich innych. Tak więc, nie tylko sposób, powszechnie zwany Brutus (ingerencji brute force). Jednak proste wynikiem kombinacji w oryginalnej postaci, jak to możliwe.

Korzystanie z zasobów online

Jeśli więc istnieje potrzeba dekodowania, na początek, można skorzystać z wielu usług, zasobów internetowych, oferując swoje usługi. W ogólnym ujęciu zasada działania polega na tym, że użytkownik wprowadza specjalną linię na sekwencji miejscu, z zastrzeżeniem dekodowania, a następnie uruchamia proces selekcji.

Jeśli początkowa informacja kodowania produkowane przy użyciu języka PHP oznacza, w niektórych przypadkach, usługi online mogą używać kombinacji base_64 kodowanie / dekodowanie base_64. W każdym przypadku, sposób obejmuje tylko wybór symboli, liczb lub liter w pożądanej kombinacji przez porównanie z bazą danych, w którym przechowywane są wyniki z przykładów kodu.

Jak rozszyfrować skrótu MD5-yourself?

Niektórzy użytkownicy próbują rozszyfrować kod hash własnych. Ale, jak się okazuje, zrobić to dość trudne. Aby uprościć tę procedurę, lepsze wykorzystanie narzędzi wąsko skupiony, wśród których wyróżniają się wyraźnie następujące programy:

- PasswordPro.

- John the Ripper.

- Cain & Abel.

- "Shtirlits" et al.

Pierwsze dwa programy przeznaczone są do obliczenia najprostsze kombinacje zastępując podstawowe kombinacje takie jak 1212121.

Trzecia wydaje się być w stanie odszyfrować MD5-hash, ale robi to bardzo powoli. Jednak jego zaletą jest to, że posiada pełną generator stołowego, nawet dla niewtajemniczonych to użytkownikowi trudno zrozumieć.

„Stirlitz” – aplikacja jest bardzo interesująca, ale korzysta z bardzo ograniczoną liczbę algorytmów obliczeniowych, wśród których najważniejsze są takie jak BtoA, uuencode, base64, xxencode i BinHex.

Jeśli nawet, że już nie ma, trzeba użyć narzędzia Brutus BarsWF, który jest najszybszym z wszystkich znanych i w większości przypadków można odszyfrować MD5-hash (hasło, jeśli w ogóle, może być również doprowadzone do żądanej postaci), działający z miliardów obliczania hash w sekundę , Jednak nawet korzystanie z tego oprogramowania należy również wziąć pod uwagę czas i że oprócz algorytmu podstawowego MDA5 kodowanie może być wykonywane jednocześnie za pomocą MD4 lub IM.

Ale mimo wszystko, mieszania można znaleźć wiele luk. Wielu ekspertów uważa, że długość kodu nawet z 128-bitowymi fundamentów jest zbyt niska, a zatem rozwój oprogramowania i zwiększyć możliwości obliczeniowe współczesnych układów procesorowych proces deszyfrowania staje się mniej czasochłonne, dlatego też dalszy rozwój i wykorzystanie tych funduszy już wygląda całkiem niecelowe.

wniosek

Pozostaje dodać, że odszyfrowanie MD5-hash można nie tylko za pomocą powyższych narzędzi. Jeśli dobry szperać w Internecie, można znaleźć te programy bardzo. Pytanie brzmi: czy angażować się w tego rodzaju rzeczy trzeba? Wydaje się, że przeciętny użytkownik z dowolnego systemu komputerowego takiej wiedzy jest mało prawdopodobne, aby być użytecznym.