Anonymous przeglądarka: koncepcja i czego potrzebuje

W związku z ostatnimi rewelacjami na temat wszelkiego rodzaju usług poszukiwawczych z zagranicy, wielu użytkowników rozwinęła prawie kompleks prześladowania. Są zainteresowani sposobów, aby zapisać swoje dane osobowe, usuń swoje konta z sieci społecznych w stada.

Do pewnego stopnia, wszystkie te działania są uzasadnione, ale o wiele ważniejsze, aby dowiedzieć się prawdziwą anonimowość „nie miotu” w sieci w czasie codziennej wizyty. Może to przyczynić się do anonimowego przeglądarce. Co to jest i jak to działa? Na wszystkie te pytania będziemy odpowiadać w tym artykule.

Do pewnego stopnia, wszystkie te działania są uzasadnione, ale o wiele ważniejsze, aby dowiedzieć się prawdziwą anonimowość „nie miotu” w sieci w czasie codziennej wizyty. Może to przyczynić się do anonimowego przeglądarce. Co to jest i jak to działa? Na wszystkie te pytania będziemy odpowiadać w tym artykule.

definicja

Jaki rodzaj przeglądarki internetowej, takich zapewniając tym samym bezpieczeństwo danych użytkownika? Powiedzmy to zrozumieć, rozważając anonimowy przeglądarkę „Thor”.

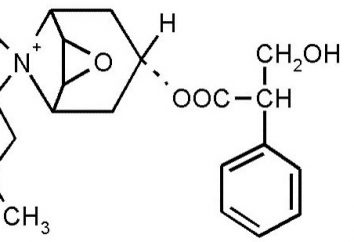

Ponieważ opiera się na kodzie źródłowym osławionego Firefoksa, aby zapewnić anonimowość szeroko stosowane jego rozszerzenie FoxyProxy. Ponadto dane są dystrybuowane przez setki tysięcy niezależnych serwerów, więc ich przechwycenie jest praktycznie niemożliwe.

Przyczynia się to do faktu, że wszystkie informacje są szyfrowane: razem z partycji go na tysiąc kawałków, które są wysyłane niezależnie od siebie, ryzyko narażając swoją tożsamość jest minimalne.

Z powodu tej „licowania” anonimowego przeglądarki w logo jest cebula. Wszystkie technologie, które zostały zbudowane przez deweloperów w ich tworzeniu, mają na celu zmniejszenie skuteczności mechanizmów analizy ruchu, które działają w wielu krajach na całym świecie.

Dlaczego to wszystko jest konieczne?

Przeczytaniu powyższego, można dojść do wniosku, że aby dbać o tuszowanie śladów swoich działań online może rozwijać się, że niektóre napastnikowi. Niestety, jest to praworządni obywatele, i co roku coraz częściej mamy do czynienia z nim.

O co chodzi tutaj? A przyczyna leży w głośnych miejscach blokowych , które zepsute dużo krwi dla użytkowników domowych. Ustawa o wygaśnięciu dostępu do pracy bardzo źle: nasi posłowie wzięli ścieżkę najmniejszego oporu, zdecydowany ograniczyć żądania zasobu IP.

W rezultacie dziesiątki zwykłych stron, które wiszą na tych samych gospodarzy, gdzie „na żywo” naprawdę niewiarygodne zasoby są niesłusznie zablokowane. Z tym, niesprawiedliwość i przeznaczone do walki każdy anonimowy przeglądarkę.

Jak chronić swoją przeglądarkę?

Ponieważ nie każdy nadaje się do użycia „Thor”, będziemy patrzeć na proces przekształcania zwykłej „Ognelisa” lub „chrome” w jej analogów. Sprawiają, że nie jest trudna: ponieważ oba obsługują rozszerzeń przeglądarki, będziemy stosować je dokładnie.

Po pierwsze, postawmy wtyczki FoxyProxy wymienionych powyżej. Jaka jest jego rola? Faktem jest to, że pozwala w ciągu zaledwie kilku kliknięć myszy, aby przełączyć przeglądarkę, aby korzystać z anonimowego proxy. Oczywiście, można ubiegać się o tę pozycję „Konfiguracja sieci”, ale za każdym razem ruszyć w tym menu jest dość uciążliwe.

Po pierwsze, postawmy wtyczki FoxyProxy wymienionych powyżej. Jaka jest jego rola? Faktem jest to, że pozwala w ciągu zaledwie kilku kliknięć myszy, aby przełączyć przeglądarkę, aby korzystać z anonimowego proxy. Oczywiście, można ubiegać się o tę pozycję „Konfiguracja sieci”, ale za każdym razem ruszyć w tym menu jest dość uciążliwe.

Ponadto, wtyczka może szyfrować strumienia danych. Bez tego nie anonimowy przeglądarka nie radzą sobie ze swoimi zadaniami.

Po drugie, zmieniając swoją przeglądarkę do bastion nie do zdobycia, należy zainstalować rozszerzenie Ghostery. Jest to przydatny dodatek ukrywa ślady pobytu na miejscu, a także usuwa wszystkie przyciski portali społecznościowych, śledzenie „cookies” i inne rzeczy, które mogą ujawniać tożsamości przy wejściu specyficzne miejsce.

Wreszcie, nie zapomnij o NoScript zainstalowany. Wtyczka ta całkowicie blokuje wszystkie skrypty, które nie będą służyć tylko do pewnych specyficznych cech terenu, ale także ujawniają swoją lokalizację.

Co jeszcze?

Jakie są inne sposoby, aby chronić swoje anonimowe przeglądarkę internetową przed atakami z zewnątrz? Pierwszym jest użycie anonimowego serwera proxy. Gwarantują one wypełnić prywatność podczas wchodzenia na dowolnego zasobu internetowego.

Można je znaleźć na swoich stronach internetowych, które są na każdym normalnym usługi wyszukiwania. Gdzie je umieścić? Zbadajmy ten proces na przykładzie Firefox. Kliknij na przycisk Ustawienia w górnym lewym rogu. W oknie dialogowym, trzeba spojrzeć na zakładce „Zaawansowane”. Istnieje wewnętrzna zakładka „Network”, w którym trzeba kliknąć na „Dostosuj”.

Okno dialogowe „Ustawienia połączenia”. W nim danych na serwerze proxy w „Podręczniku służb strojenie Proxy” musi zostać wprowadzony.

Jak to zrobić w Google Chrome

Ta przeglądarka to wszystko wcale nie trudne. W prawej górnej części okna swojego robocza przycisk Ustawienia. Po naciśnięciu pojawia się lista rozwijana , gdzie należy wybrać „Ustawienia”. W nim znajduje się przycisk „Zmień ustawienia serwera proxy”. W oknie, które zostanie otwarte, w taki sam sposób, wszystkie ustawienia zostały wprowadzone.

Konkludując

Proszę nie wziąć pod uwagę wszystkie powyższe w kontekście karnego dostęp do rzeczywistych miejsc piratów. Wspominaliśmy już, że wiele portali są zablokowane całkowicie zasłużone, tylko ze względu na niedoskonałość mechanizmu zamka.

Często zdarza się, że „hańba” są jeszcze miejsca, które podświetlane plastikową proces produkcji okien, lub coś podobnego. Jaki rodzaj piractwa tutaj możemy porozmawiać? Oczywiście, użytkownicy mają prawo do otrzymywania informacji, który został zablokowany przez pomyłkę. I anonimowość przeglądarka powinna przyczynić się do tego.