Ochrona danych w Internecie – czy to ważne

W dobie technologii komputerowej problemu ochrony informacji jest tak ostry jak nigdy. Oczywiście, globalna sieć przyniósł wiele pozytywnych chwil w życiu milionów ludzi, jednak obecnie coraz trudniej zachować wszelkie dane osobowe bez wiedzy innych. Szczególnie trudne jest ochrona informacji w Internecie, gdzie wszystkie dane w różnym stopniu, są dostępne dla użytkowników. Nie jedna osoba nie może być ubezpieczony przez fakt, że w jego przestrzeni osobistej nie jest opanowany obcy, którzy skorzystają z informacji uzyskanych według własnego uznania.

Ochrona danych w sieci – ich własne bezpieczeństwo

Obecnie, ochrony informacji w sieciach komputerowych stało się głównym zadaniem tysięcy profesjonalistów na całym świecie, jednak technologia szybko staje się przestarzałe i trzeba szukać nowych. Ludzie, którzy specjalizują się w hakowanie stron i baz danych, które nazywają siebie hakerami, stale wymyślanie nowych sposobów ochrony systemu oszustwa, więc nie może być pominięty. Że informacja w dzisiejszych czasach stała się walutą międzynarodową, tak ze względu na coraz to nawet zbrodnie. Wynika to częściowo ze względu na niedoskonałość systemu karnego, ponieważ udowodnić fakt kradzieży jest bardzo trudne i wiąże go do konkretnej osoby jeszcze trudniejsze. Dlatego każda firma musi sama zadbać o bezpieczeństwo swoich poufnych plików przy użyciu tych lub innych metod ochrony.

Problem ochrony danych – czy to jest możliwe, aby rozwiązać

Możemy wyróżnić trzy główne problemy, z powodu których ochrona informacji w Internecie jest teraz szczególnie ważne:

– naruszenie poufności;

– odkształcenie lub wiadomości substytucji;

– kradzież danych i naruszenie praw autorskich.

Na czym podstawą jest ochrona informacji w internecie? Rozpatrzmy

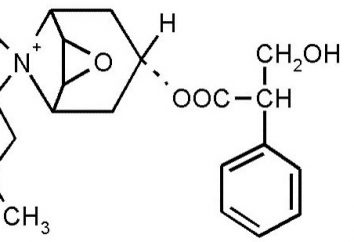

Ochrona danych w Internecie opiera się na zasadach wykluczania lub trudności wybierającego można odbierać i odszyfrowania danych (z ich dalszego przekształcenia normalnych plików) – używa innego rodzaju szyfrowania. Jeśli szyfrowanie i odczytać plik ten sam klucz jest używany, to się nazywa symetryczny, ale jego główną wadą jest długi czas przetwarzania i transmisji należy również użyć bezpiecznego kanału, ale jest to zupełnie inny poziom ochrony.

Częściowo z tego powodu ochrona informacji w Internecie jest prowadzone przez większość użytkowników za pomocą kluczy asymetrycznych, która jest używana kilka ich gatunków. Metoda ta jest uważana za dość wiarygodne, jako jedna połowa pliku rozszyfrować to możliwe, ale tylko odszyfrować drugą połowę. Większość użytkowników ma do czynienia z jednym tylko część klucza, a druga część jest bezpiecznie ukryty.

Rodzaje ochrony danych i oprogramowania

Jeden z najbardziej niezawodnych rozpatrywanego ochrony sprzętu i oprogramowania, danych, który opiera się na kilku zasadach. Przede wszystkim, użytkownik musi mieć wystarczający poziom tolerancji dla pracy z danymi, jak również o wszelkie niezbędne informacje. Ta ochrona informacji w Internecie mogą być wykorzystywane przez administratora, ale ma również zastosowanie do ochrony w ramach spółki lub innego ograniczonego grona użytkowników. Ponadto, system ten pozwala na przesyłanie plików tylko na specjalnie oznakowanych pojazdów lub usuwa tę opcję w ogóle. Każdy użytkownik jest osobiście odpowiedzialny za swoje czyny, wszystkie jego zespół nagrał komputer i zapisywane w specjalnych plikach dzienników. Podczas gdy użytkownik pracuje w systemie, nie ma dostępu do środków ochrony, ponieważ są one na ogół w odrębnej jednostki niezależnej.

Oczywiście, niezawodna ochrona informacji w Internecie będzie możliwe tylko wtedy, gdy wszyscy użytkownicy będą zgodne z zasadami bezpieczeństwa i postępować zgodnie z instrukcjami jasne administratorów systemu i innych specjalistów w dziedzinie systemów komputerowych patronatem.