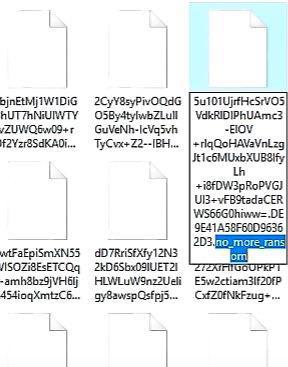

NO_MORE_RANSOM – jak odszyfrować zaszyfrowane pliki?

Pod koniec 2016 roku świat został zaatakowany przez bardzo nietypowy wirus trojana, który szyfrował dokumenty użytkownika i zawartość multimedialną, zwaną NO_MORE_RANSOM. Jak rozszyfrować pliki po skutkach tego zagrożenia będzie dalej wzięte pod uwagę. Jednak po ostrzeżeniu wszystkich użytkowników, którzy zostali zaatakowani, nie ma jednolitej metodologii. Wynika to z użycia jednego z najbardziej zaawansowanych algorytmów szyfrujących oraz stopnia penetracji wirusa w systemie komputerowym lub nawet do sieci lokalnej (chociaż początkowo nie była przeznaczona do oddziaływania sieci).

Jaki rodzaj wirusa jest NO_MORE_RANSOM i jak to działa?

Ogólnie sam wirus jest przypisywany do klasy Trojany, na przykład Kocham Cię, która penetruje system komputerowy i szyfruje pliki użytkownika (zazwyczaj multimedialne). Jeśli jednak progenitor różni się tylko szyfrowaniem, ten wirus zabrał wiele od raz-sensacyjnego zagrożenia, nazwanego DA_VINCI_COD, łączącego funkcje samego szamociciela.

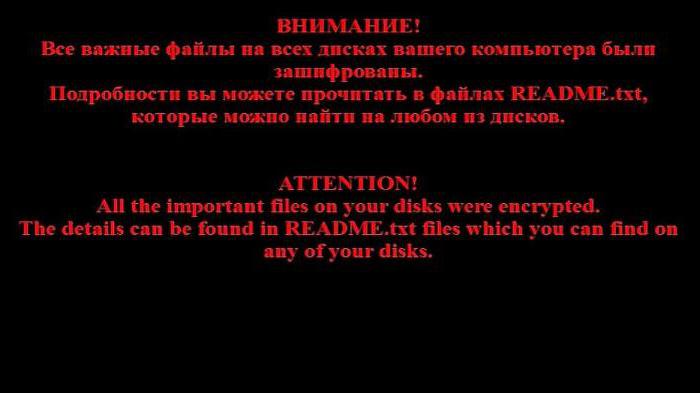

Po zakażeniu wirusów, wię kszość plików dokumentów audio, wideo, graficznych lub biurowych ma długĘ … nazwę z rozszerzeniem NO_MORE_RANSOM, który zawiera złożone hasło.

Podczas próby otwarcia ich na ekranie wyświetlany jest komunikat, że pliki są szyfrowane i trzeba zapłacić określoną kwotę w celu odszyfrowania.

Jak zagrożenie wnika w system?

Opuśćmy pytanie, jak odszyfrować pliki dowolnego z powyższych typów po ekspozycji NO_MORE_RANSOM, ale zwróć się do technologii penetracji wirusa do systemu komputerowego. Niestety, może się zdarzyć, że stara sprawdzona metoda jest używana: adres e-mail otrzyma list z załącznikiem, który po jego otwarciu użytkownik otrzymuje złośliwy kod.

Oryginalność, jak widać, ta metoda nie jest inna. Jednak wiadomość może być ukryta jako bezsensowny tekst. Albo przeciwnie, na przykład, jeśli chodzi o duże firmy, – w przypadku zmiany warunków umowy. Jasne jest, że sekretarz rangi otwiera załącznik, a następnie otrzymuje żałosny wynik. Jednym z najjaśniejszych wybuchów było szyfrowanie baz danych popularnego pakietu 1C. To poważna sprawa.

NO_MORE_RANSOM: jak dekodować dokumenty?

Niemniej jednak należy odnieść się do głównego pytania. Z pewnością każdy jest zainteresowany sposobem odszyfrowania plików. Wirus NO_MORE_RANSOM ma własną sekwencję działań. Jeśli użytkownik próbuje odszyfrować zaraz po zakażeniu, może być jeszcze jakiś sposób. Jeśli zagrożenie osiedli się w systemie mocno, niestety, bez pomocy specjalistów jest niezbędne. Ale często są bezsilni.

Jeśli zagrożenie zostało wykryte we właściwym czasie, jedynym sposobem na skontaktowanie się z firmą antywirusową są usługi pomocy (nie wszystkie dokumenty zostały zaszyfrowane), wyślij kilka plików, które nie są dostępne do otwarcia, a na podstawie analizy oryginałów przechowywanych na nośnikach wymiennych, spróbuj odtworzyć zainfekowane dokumenty Kopiowanie na ten sam dysk flash to wszystko, co jest wciąż dostępne do otwarcia (chociaż nie ma również gwarancji, że wirus nie penetruje takich dokumentów). Po tym, być prawdziwe, przewoźnik musi być sprawdzony co najmniej przez skaner antywirusowy (nigdy nie wiesz co).

Algorytm

Odrębnie należy powiedzieć, że wirus używa algorytmu RSA-3072 do szyfrowania, który, w przeciwieństwie do wcześniej stosowanej technologii RSA-2048, jest tak złożony, że wybór wymaganego hasła, nawet jeśli cały kontyngent laboratoriów antywirusowych , Może trwać miesiące i lata. Tak więc kwestia sposobu deszyfrowania NO_MORE_RANSOM będzie wymagała dużo czasu. Ale co zrobić, jeśli musisz niezwłocznie przywrócić informacje? Po pierwsze, usuń sam wirus.

Czy mogę usunąć wirusa i jak?

Właściwie to nie jest trudne. Sądząc po bezczenności twórców wirusa zagrożenie w systemie komputerowym nie jest maskowane. Wręcz przeciwnie, jest to nawet korzystne, aby "wydostać się" po zakończeniu działań.

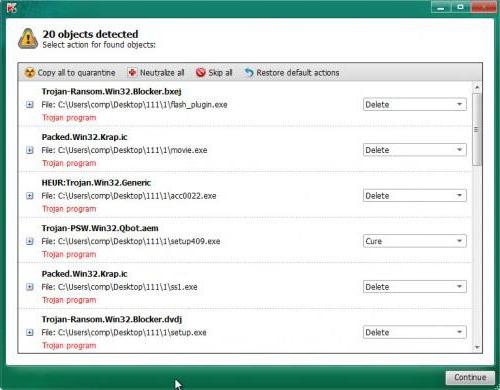

Niemniej jednak w pierwszej kolejności, jeśli chodzi o wirusa, powinno ono być neutralizowane. Przede wszystkim konieczne jest użycie przenośnych narzędzi ochronnych, takich jak KVRT, Malwarebytes, Dr.Sc. Web CureIt! I tym podobne. Należy pamiętać, że programy używane do sprawdzania nie mogą być uszkodzone (bez instalacji na dysku twardym z optymalnym uruchomieniem z nośników wymiennych). Jeśli wykryty zostanie zagrożenie, należy go natychmiast usunąć.

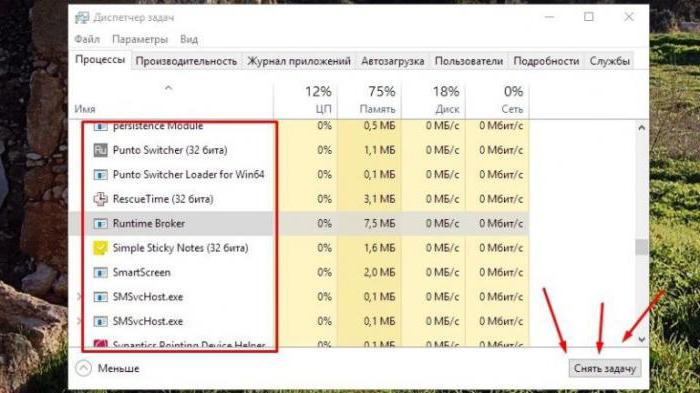

Jeśli tak nie jest, musisz najpierw przejść do Menedżera zadań i wykonać wszystkie procesy związane z wirusem, sortując usługi według nazwy (zazwyczaj procesu Runtime Broker).

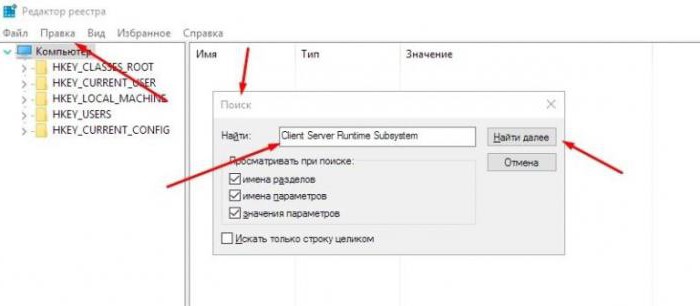

Po usunięciu zadania należy zadzwonić do edytora rejestru systemowego (regedit w menu "Uruchom") i wyszukać nazwę "Client Server Runtime System" (bez cytatów), a następnie użyć menu nawigacyjnego "Znajdź następny", aby usunąć wszystkie znalezione elementy. Następnie należy ponownie uruchomić komputer i uwierzyć w "Menedżera zadań", czy jest proces wyszukiwania.

Zasadniczo pytanie o odcyfrowanie wirusa NO_MORE_RANSOM w stadium zakażenia można rozwiązać za pomocą tej metody. Prawdopodobieństwo jego neutralizacji, oczywiście, nie jest wielkie, ale jest szansa.

Jak odszyfrować pliki zaszyfrowane NO_MORE_RANSOM: kopie zapasowe

Jest jeszcze jedna technika, którą mało kto wie, a nawet zgaduje. Faktem jest, że system operacyjny stale tworzy własne kopie zapasowe w tle (na przykład w przypadku odzyskiwania) lub użytkownik celowo tworzy takie obrazy. Jak pokazuje praktyka, na takich kopiach jest to, że wirus nie działa (w jego strukturze jest po prostu nie dostarczany, chociaż nie jest wykluczony).

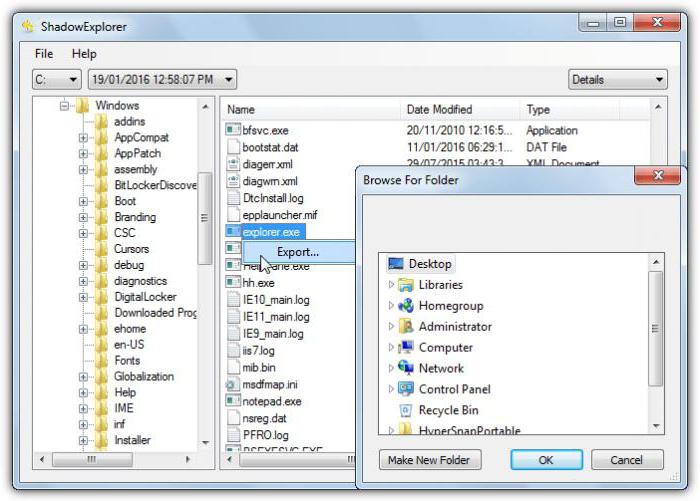

Tak więc problem z deszyfrowaniem NO_MORE_RANSOM jest ograniczony do ich używania. Nie zaleca się jednak używania standardowych narzędzi systemu Windows (a wielu użytkowników w ogóle nie ma dostępu do ukrytych kopii). Dlatego musisz użyć narzędzia ShadowExplorer (jest przenośny).

Aby przywrócić, wystarczy uruchomić plik wykonywalny programu, sortować informacje według dat lub sekcji, wybrać żądaną kopię (plik, folder lub cały system) i użyć linii eksportu z menu PCM. Następnie wybierz katalog, w którym bieżąca kopia zostanie zapisana, a następnie użyj standardowego procesu odzyskiwania.

Narzędzia innych firm

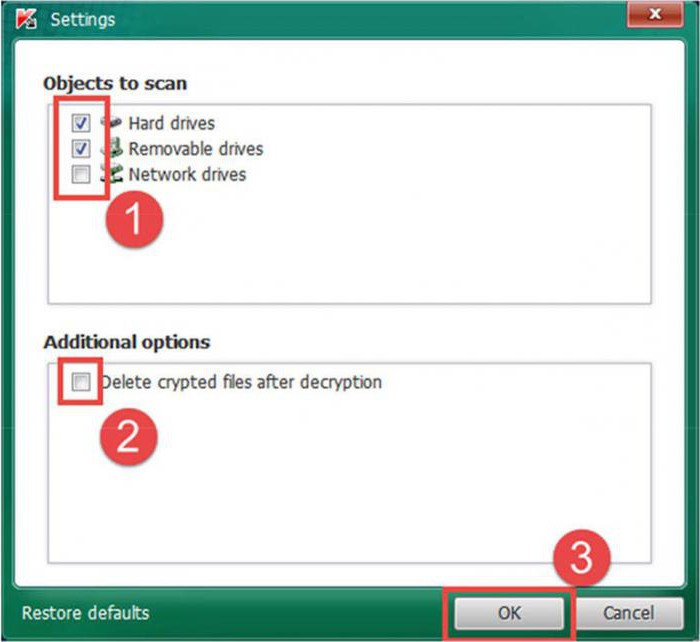

Oczywiście, do problemu odcyfrowania NO_MORE_RANSOM, wiele laboratoriów oferuje własne rozwiązania. Na przykład Kaspersky Lab zaleca użycie własnego oprogramowania Kaspersky Decryptor, prezentowanego w dwóch wersjach – Rakhini i Rector.

Nie mniej interesujące spojrzenie i podobne zmiany, takie jak dekoder NO_MORE_RANSOM od Dr. Web. Ale tu należy niezwłocznie wziąć pod uwagę, że użycie takich programów jest uzasadnione tylko w przypadku szybkiego wykrycia zagrożenia, o ile wszystkie pliki nie są zainfekowane. Jeśli wirus jest mocno ustanawiany w systemie (jeśli pliki zaszyfrowane nie mogą być porównane z niezaszyfrowanymi oryginałami), takie aplikacje mogą być bezużyteczne.

W rezultacie

Faktycznie wniosek ten sugeruje tylko jeden: walka z tym wirusem jest konieczna tylko na etapie infekcji, gdy tylko pierwsze pliki są szyfrowane. Ogólnie rzecz biorąc, najlepiej nie otwierać załączników do wiadomości e-mail otrzymanych z wątpliwych źródeł (dotyczy to tylko klientów zainstalowanych bezpośrednio na komputerze – Outlook, Oulook Express itp.). Ponadto, jeśli pracownik firmy ma do dyspozycji listę adresów klientów i partnerów, otwarcie "lewych" komunikatów staje się całkowicie niepraktyczne, ponieważ większość w procesie wynajmu podpisuje porozumienia w sprawie nieujawniania tajemnic handlowych i cyberbezpieczeństwa.