Co jest FTPS: zasada działania i różnice w stosunku do zwykłego FTP

Współczesny Internet jest zbiorem komputerów połączonych ze sobą za pomocą specjalnych protokołów komunikacyjnych. Aby wyświetlić witryn za pomocą protokołów HTTP, HTTPS i do wymiany dużych plików użyciu FTP, SFTP i FTPS. Zbadajmy co FTPS-Server. Dowiadujemy się również, jak go używać.

Co jest FTPS

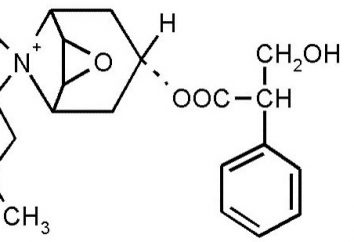

Nazwa protokołu może być podzielony na dwie części: FTP + SSL lub TLS (FTP + SSL wersja zaawansowana). Pierwsza część jest proste i to skrót od File Transfer Protocol – protokół przesyłania plików. Ta metoda standardu wymiany danych nie jest szyfrowana, więc pliki przesyłane za pośrednictwem FTP, łatwe do przechwycenia i crack. Te cechy wcześniej wykorzystywane przez hakerów do kradzieży ważnych dokumentów z serwerów firmy.

Aby zaradzić brak ochrony informacji, opracowany protokół FTPS. To wszystko przesyłane pliki są najpierw przetwarzane przez SSL lub TLS (protokół szyfrowania), więc zespół i torby podczas ruchu nie kwalifikują się do rodzaju oszustwa, na przykład, zamiast «Witam» «GTYSL przyjdzie». Na serwerze, a cały kod jest przekształcany z powrotem do wyrażeń logicznych.

Możemy podsumować pytaniem czy, FTPS – co to jest i jakie są jego funkcje. Ten bezpieczny protokół FTP. Teraz, przekazywanie informacji, można mieć pewność, że pliki pozostaną znane tylko dla autoryzowanych użytkowników. Nie należy mylić FTPS i SFTP, są różne protokoły i działają na różnych zasadach.

Jak przenieść serwer FTPS

Niektórzy nie wiem co FTPS-Server. Jest to komputer, który przechowuje pliki, to działa tak samo jak serwer FTP (transfery plików na życzenie klienta). Z wyjątkiem faktu, że wszystkie informacje są szyfrowane przed transferu plików.

Aby chronić serwer plików przed intruzami, trzeba utworzyć certyfikat cyfrowy. Jeśli używasz FileZilla Server, a następnie do tego, przejdź do ustawień SSL / TLS. Nie będzie trzeba utworzyć nowy certyfikat, który zawiera informacje na temat kodu kraju, nazwę organizacji, etc.

Certyfikat można otrzymać bezpłatnie przez Filezilla lub za pośrednictwem innych usług. Dla lokalnego dostępu wystarczająco certyfikatu z podpisem własnym, ale na działalność publiczną tych środków nie będzie wystarczające, a certyfikat można kupić od urzędu certyfikacji.

połączenie FTPS

Aby lepiej zrozumieć, co FTPS rozważyć protokół metody. W przeciwieństwie do FTP, podczas podłączania klient może zażądać bezpiecznego połączenia, na przykład oddzielny port z szyfrowaniem. Rozważmy szczegóły algorytmu żądanie certyfikatu:

- Szyfrowanie danych o klienta (CSR wysyła żądanie kodu).

- Serwer negocjuje algorytm szyfrowania SSL i wysyła certyfikat klienta dla klucza publicznego RSA-szyfrowania.

- Klient odczytuje informacje z certyfikatu i odnosi się do środka, który wystawił certyfikat. Jeśli ośrodek certyfikacji i serwer są identyczne ze sobą, test przechodzi, a połączenie jest kontynuowane. W przeciwnym razie połączenie zostanie przerwane, a serwer wysyła kod błędu.

- Jeśli test się powiedzie, klient tworzy zaszyfrowany klucz sesji (szyfrowanie plików) i jest wysyłany do serwera. Wykorzystuje liczb losowych i szyfrowania RSA z kluczami publicznymi i prywatnymi.

- Serwer otrzymuje klucz i dekoduje go. W przyszłości ten klucz jest używany do szyfrowania wszystkich wysyłanych i odbieranych plików.

Po otrzymaniu klucza tajnego sesji rozpoczyna transmisję danych. Kluczem jest zaznaczona każdy nowy wniosek, wszystkie dane w protokole FTPS-są bezpiecznie zaszyfrowane.

połączenie

Due TSL / SSL certyfikaty mogą pozbyć się phishing. Uwierzytelnianie pozwala przeglądarka dokładnie wiedzieć, jakie jego dane są przesyłane w formie zaszyfrowanej bezpośrednio na określonym serwerze, a nie na złym komputerze. Jest to szczególnie ważne, aby korzystać z szyfrowania podczas wprowadzania danych osobowych, numerów kart bankowych, i tak dalej. N.

Aby upewnić się, że można wymagać użycia certyfikatu cyfrowego nie tylko na serwerze, ale również na kliencie. Takie środki ostrożności są ważne, aby korzystać w bankach, na przykład, przekazywanie ważnych informacji na temat klientów.

Nawet jeśli atakujący będzie mógł pobrać pliki z protokołu FTP, wszystkie są szyfrowane i czytać ich zawartość jest niemożliwe bez tajnego klucza RSA.