Hacking programy dla „Android”: opis najbardziej popularne

Artykuł mówi o tym, co hacking programy „Android”, które wiedzą, jak one potrzebne do ich prawidłowego funkcjonowania.

Era cyfrowa

Każdy komputer lata i technologie cyfrowe rozwijają się cały szybciej. Fakt, że kilka lat temu wydawało się niemożliwe, jest obecnie realizowany. Znamiennym przykładem – rzeczywistość wirtualna.

Smartfony, komputery, tablety, laptopy – to już nie dziwi. Całe pokolenie, dla których urządzenia te są zwyczajowo, a wiele z nich nie wyobrażam sobie życia bez nich. Podczas gdy starsze pokolenie pamięta czasy, kiedy telefony komórkowe były wielkości cegły.

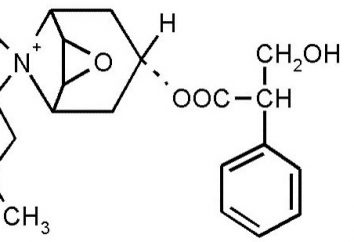

I nowoczesne smartfony nie są do niczego jako „komputer-dzwoniący”, jak połączenia głosowe już dawno przestała być ich głównym celem. Istotną rolę w tym odegrał system operacyjny Android, którego udział w rynku urządzeń przenośnych wynosi około 60%. To pozwala rozwinąć prawie każdy program i sprawiają, że większość z urządzenia „hardware”. Nie jest zaskakujące, że co roku wykaz różnych narzędzi hakerskich dla systemu rośnie. Więc jakie są programy hakerskie „Android”? W ten będziemy rozumieć.

prawo

Przed opisaniem programu i jego możliwości, warto przypomnieć, że mogą być wykorzystane jedynie w celach informacyjnych i tylko dla osobistych sieci bezprzewodowych i innych urządzeń należących bezpośrednio do użytkownika. W przeciwnym razie, niektóre z nich manipulacje podlegają administracyjnego lub karnego Kodeksu. Mówiąc najprościej, należy je tylko w domu lub z przyjaciółmi, za ich zgodą. Więc jaki rodzaj programu hakerskiego dla „Android” istnieją?

korzeń

Przypomnijmy, że jeśli zdecydujesz się włączyć smartfon lub tablet z urządzeniem, z którym można grać z przyjaciółmi lub dla interesu, by sprawdzić podatność ich sieci bezprzewodowej, należy użyć urządzenia głównego. Bez niej większość programów wymienionych poniżej po prostu nie zadziała.

Teraz analizujemy najbardziej popularnego oprogramowania dla hakerów „Android”, ponieważ z tego oprogramowania bardzo dużo.

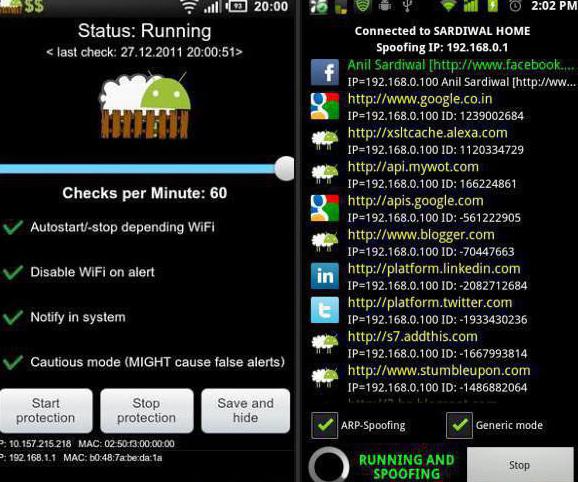

DroidSheep

W pewnym momencie, to proste narzędzie, stworzony spore zamieszanie i było bardzo popularne wśród tych ludzi, którzy są zainteresowani bezpieczeństwem informacji. Jednak, jak atakujących.

Celem tego programu jest bardzo prosta: jest ona przeznaczona do „uprowadzić” sesjach internetowych i przywrócić je w osadzonej przeglądarce. Aby to zrobić, należy połączyć się z siecią Wi-Fi, uruchomić DroidSheep i po prostu czekać. Gdy pojawi się klient, który skorzystał z upoważnienia do pewnej usługi bez szyfrowania, pojawi się adres witryny i będzie mógł uzyskać do niego dostęp przy użyciu danych logowania na „ofiary”. Wadą tego programu jest to, że hasło w czystej postaci nie można uzyskać, tylko ciasteczka.

Spójrzmy teraz na inne oprogramowanie wolne włamania na smartfonie lub tablecie.

WiFiKill

Ta aplikacja jest idealny do psot i żartów. Jego znaczenie jest to, że skanuje bieżącego połączenia z siecią Wi-Fi, a obecność innych klientów tam można po prostu wyłączyć i pozostawić bez Internetu.

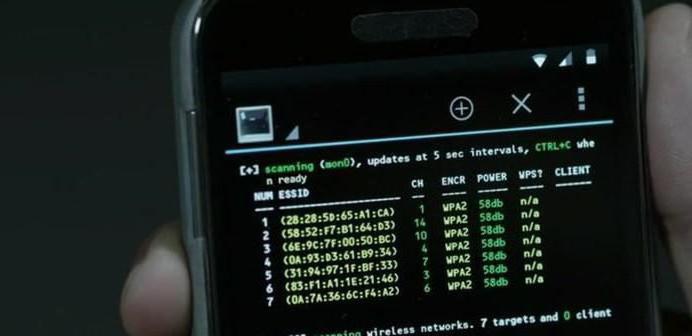

dSploit

Program ten ma dość obszerną listę funkcji, a także jest idealnym miejscem dla żartów na znajomych lub eksperymentów. Jeśli istnieje sieć z innymi urządzeniami, zarówno komputery, telefony, albo tabletki, przy użyciu dSploit można wykonać następujące czynności:

- Przechwytują ciasteczka z sesji odzyskiwania cudzego w przeglądarce.

- Przekierować cały ruch do określonych adresów.

- Odłączyć klienci z sieci.

- Wymień wszystkie zdjęcia lub filmy na wstępnie określony.

- Intercept haseł wspólny zestaw protokołów i m. P.

I to nie jest cała lista możliwości.

źródła

Ale gdzie znaleźć taki program hacking włamać? Ze względu na fakt, że mogą one zostać wykorzystane w oficjalnych sklepach wnioski takie tam, ale każdy program ma własną stronę internetową, gdzie można pobrać najnowszą wersję ze szczegółowymi instrukcjami.