Cechy nowoczesnych systemów komunikacyjnych

Na pierwszy rzut oka może wydawać się te pojęcia równoznaczne, ale mają zupełnie różne znaczenia.

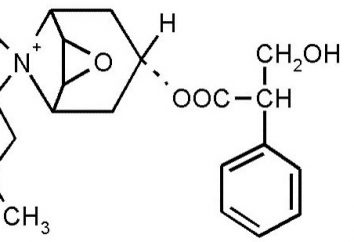

Cipher jest metodą przekształcania informacji w celu zabezpieczenia go przed nesanktsionnovanih użytkowników. Nauka badająca sposoby i metody szyfrowania danych zwanych kryptografii. Należy zauważyć, że historycznie zakorzenione w kryptografii niektóre czysto kategoriach wojskowych: Atak wroga, kod, etc. – one odzwierciedlać znaczenie odpowiednich pojęć. Jednak terminologia wojskowa, w oparciu o pojęcie „kodu” nie ma nic wspólnego z kryptografii teoretycznej, ponieważ w ostatnich dziesięcioleciach generowane teorii kodowania – duże pole naukowe, że badania i rozwija metody ochrony informacji od wystąpienia przypadkowych błędów w kanałach komunikacyjnych. Dlatego, mówiąc: „kodowanie – to typ szyfrowania” jest mylące.

Kodowanie i szyfrowanie są ściśle ze sobą powiązane, ale każdy z tych procesów ma swój własny cel. Kodowanie informacji jest realizowane w celu zapewnienia informacji zgodnie z pewnymi zasadami w postaci nadającej się do transmisji w określonym kanale. Rdzeń każdego systemu kodowania oznaczenie matematycznych wzorów zapisu, na podstawie których można otrzymać dowolną liczbę różnych kodów. Zazwyczaj kody reprezentują ciągi zer i jedynek binarnych (takie nagranie jest naturalne do wykorzystania podczas przesyłania i przechowywania informacji o komputerach).

Szyfrowanie danych – sposób przekształcania informacji w celu ochrony przed nieuprawnionym dostępem AI. Zatem, wiadomość jest szyfrowana, dzięki czemu staje się niezrozumiały, a kodowane – pozostać jasne nawet po przeniesieniu kanału komunikacyjnego, który może mieć wpływ hałasu. Kodowanie informacji powinno zmniejszyć charakter tekstu z ograniczonej liczby znaków (czyli kodowanie powinno być optymalne) oraz do wykrywania i korygowania błędów w przesyłaniu i przechowywaniu informacji (kodowanie powinno być korekcyjne).

Dlatego, jeśli chcesz przekazać informację o pewnym linku, tak że na wyjściu do uzyskania rzetelnych informacji niejawnych muszą połączyć zarówno proces konwersji, a mianowicie:

– wiadomość jakiś system ilość (czasem wystarczającym przekształcony transferu binarny system notacji, ale też inne, na przykład, binomial, fibonachieva itd.);

– Szyfrowanie wiadomości (istnieje wiele różnych metod szyfrowania, ponieważ tworzenie kodów sięga czasów starożytnych);

– Otrzymane zaszyfrowany komunikat do kodowania w celu wysłania wiadomości być jednoznacznie zdekodowany;

– odkodować wiadomość musi zidentyfikować i naprawić błędy występujące podczas przesyłania wiadomości;

– deszyfracji według szyfrowania prowadzone (w przypadku tego nadajnika i odbiornika, należy najpierw zgadza metodę szyfrowania). Z reguły ta procedura składa się z ogólnym sposobem i „klucz”. Kluczem jest zbiór danych określających konkretne konwersję wielu transformacji szyfrowania;

– Otrzymane przekazywanie wiadomości z otrzymanego systemu liczbowego do oryginału.

Tak więc, ochrona i precyzyjne przekazywanie informacji wymaga sporo wysiłku. W dzisiejszych czasach, potężny komputer technologii znacznie upraszcza ten proces, ale to nie zawsze jest możliwe do odszyfrowania wiadomości, zwłaszcza jeśli klucz jest znany z pomocą technologii. Ze względu na przeszkody w kanałach informacyjnych mogą być zniekształcone, więc przy użyciu takich technik kodowania, które mogą wykryć i skorygować błąd.

Tak więc, przez kanał komunikacyjny przesyłanej wiadomości. Otrzymana wiadomość jest sprawdzana pod kątem parytetu liczby jednostek: jeśli liczba jest nawet jednostek, które czynią z założenia, że nie ma żadnych błędów, a przy dekodowaniu odrzucić ostatnią cyfrę. Jeżeli liczba jednostek jest nieparzysta, wiadomość wysłana z błędami. Wadą tej metody jest to, że pozwala jedynie wykryć błędy bez ich poprawiania, natomiast kod powtarzanie jest nie tylko wykrywa, ale również koryguje błędy.

Tak więc, każdy z następujących metod kodowania ma swoje wady, jednak metody te odgrywają duże znaczenie w teorii kodowania i są podstawą budowania bardziej doskonałe kody. W naszych czasach, kody Hamminga są stosowane, Nagoya, Reed -Myullera, Hadamarda, etc ..

Stosunkowo szyfrów, jak chronić informacje przed nieautoryzowanym dostępem oznacza, istnieje kilka sposobów, za pomocą których można klasyfikować szyfrów. Zazwyczaj uważa się za podstawowe klasyfikacja:

a) ograniczone stosowanie szyfrów;

b) szyfrów ogólne zastosowanie klucza publicznego;

c) kody dzielenie z kluczem prywatnym.

W 1963 roku amerykański matematyk Klod Shennon stosując tę samą metodę opracował szyfr badania matematycznie udowodnione, że we wszystkich klasycznych szyfrów jako typowe składniki są następujące metody szyfrowania jak kody i szyfry mieszanie rozpraszanie.

dyspersja STRESZCZENIE szyfr jest rozprowadzać źródła redundancji, która jest w różnych miejscach tekstu jawnego. W tym celu, z podstawieniem skończonej liczby elementów p, który jest nieznany klucz. Tak więc liczba możliwych kluczy wynosi P.

Gdy odczytano stosując odwrotną zmianę. Takie szyfrowanie, chociaż nie wpływa na częstość występowania liter, ale ukryć częstotliwość bigrams, Trygramów itp .. Istotą szyfrującej mieszania jest do relacji pomiędzy kluczem a tekstem szyfrowania zrobić tak skomplikowane, jak to możliwe. Lepsze wykorzystanie jednostek podmiany kilku symboli alfabetu wiadomości, mimo to prowadzi do tego, że klucz staje się znacznie dłużej.

Budowę nowoczesnej kryptologii jako nauka opiera się na całości faktów i pojęć matematyki, fizyki, teorii informacji , itp .. Jednakże, pomimo złożoności, obfitość teoretyczne zaliczek kryptologii jest powszechnie stosowanych w codziennym życiu, takich jak karty plastikowe, e-mail, systemy płatności bankowe, wraz z wprowadzeniem baz danych, elektronicznych systemów głosowania, itp ..