Gospodarze – że nie powinno być? Plik hosts

System operacyjny (OS), Windows (jak również inne systemy operacyjne) ma zdolność do przyspieszenia przejścia adres IP wpisany w pasku adresu w miejscu bez dostępu do nazwy domeny systemu DNS – DomainNameSystem. Wykorzystuje ona specjalny plik systemu operacyjnego pod nazwą gospodarze (używany bez rozszerzenia). Powstaje pytanie: „Gospodarze plików – że nie powinno być?”

Co jest potrzebne, i że zawiera plik hosts

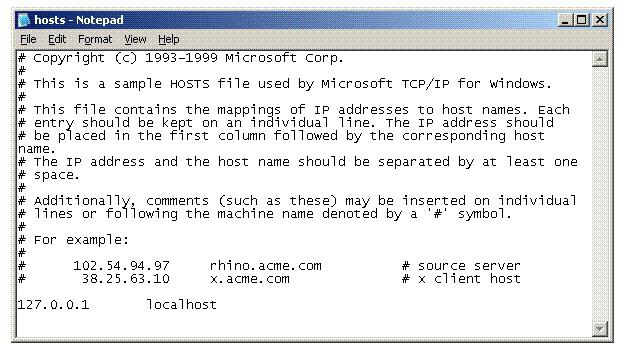

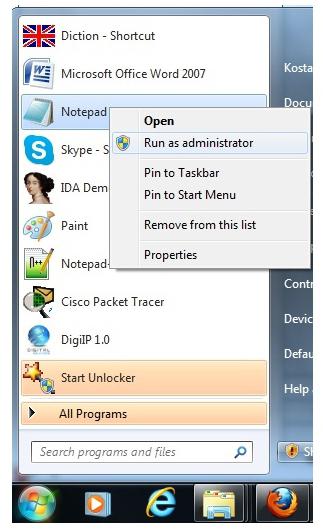

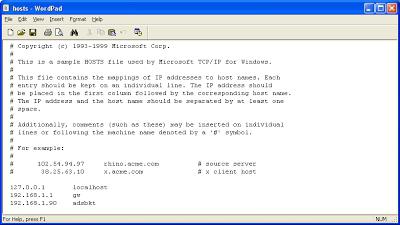

Jeśli ten plik jest napisane imię miejscu pasującym swojego prawdziwego adresu IP, przekazywanie odbywa się bez odniesienia do usługi DNS swojego dostawcy. Plik hosts – to zwykły plik tekstowy, który można otworzyć w dowolnym edytorze tekstu , takim jak „Notepad” (ale wymaga uprawnień administratora). Domyślnie plik zawiera kilka wierszy wyjaśnienia (komentarze) w języku angielskim lub języku rosyjskim i jednej linii do wykonania, która zapewnia przekierowanie na adres IP komputera jest nazwa localhost.

Gdzie plik hosts znajduje się

Zazwyczaj plik gospodarze mogą być znalezione:

- w wersji Windows 95/98 / ME – w oknach katalogów;

- System operacyjny Windows NT wersja / 2000 – w WINNT system32 drivers etc;

- gospodarze Windows 7 plik (i wersje Windows XP / 2003 / Vista / 8) – w katalogu WINDOWS system32 drivers itd.

Inne systemy operacyjne mają także gospodarze plików o podobnych funkcjach. Gdzie plik hosts znajduje się w tych systemach operacyjnych, powinny być rozpatrywane oddzielnie.

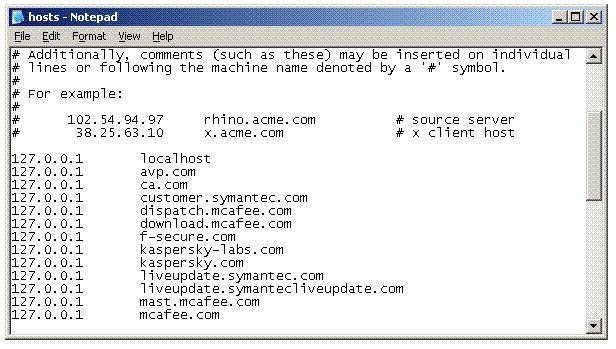

Dlaczego plik do ochrony przed wirusami

Znaczenie zajęcie się kwestią pliku hosts, że nie powinno być to, że szczególne właściwości tego pliku, niektóre złośliwe oprogramowanie służy do ochrony przed programami antywirusowymi i zadzwonić blokowanie pewnych plików. Po tym wszystkim, jeśli plik hosts przekierowanie rekord oprogramowania antywirusowego fałszywy adres IP, komputer nie będzie w stanie przeprowadzić operację z tych programów, i, na przykład, antywirusowe bazy danych po prostu nie być aktualizowane.

Dlatego też, jeśli komputer ma problem z programem antywirusowym, jednym z powodów może być nieautoryzowane zmiany w pliku hosts na komputerze.

Co może być używany plik hosts

Niektórzy użytkownicy używają go, aby zapobiec możliwości korzystania z niektórych witryn, takich jak strony pornograficzne lub serwisów społecznościowych denerwujące. W celu realizacji tego zadania, można po prostu wejść do końca pliku dla każdej strony na tym samym typie linia: 127.0.0.1 «nazwa witryny„. W tym miejscu, w imieniu których użytkownicy próbują iść na komputerze, po prostu nie będzie się nazywać.

Można zrobić i ten trick: próbuje spowodować niechciane przekierowania miejsca na miejsce , na przykład bibliotekę Mashkov, wprowadź ciąg. 81.176.66.163 «nazwę witryny”

adware wyjątek

Również kwestia pliku hosts, musi być ważne, ponieważ dokonując mu kilka suplementów może uniknąć wyświetlania reklam kontekstowych i / lub banerów irytujące, co niektóre witryny dodanej nie tylko na obwodzie stronach z treścią, ale także przeplatane w środku tekstu artykułów. Aby to zrobić, trzeba przekierować witryn, które obsługują takie formy reklamy, na 127.0.0.1 adresowej, jak określono powyżej. I że miejsc, takich jak, na przykład, „googlowe” reklamy kontekstowej AdSense. Aby uniknąć jego wyświetlacz powinien być w pliku hosts, wprowadzić linię w następujący sposób:

- 127.0.0.1 pagead.googlesyndication.com;

- 127.0.0.1 pagead2.googlesyndication.com.

I zapisz plik. Jeśli twoje pragnienie, aby ponownie zobaczyć tę reklamę, trzeba usunąć te linie lub dokonać uwag, kładąc początek linijce # (funt) z przestrzeni.

W Internecie można znaleźć tekst gotowy do umieszczenia w pliku hosts, zawierający wiele linii, wyłączając wyświetlanie zbędnych reklam. Ponadto, istnieją gotowe teksty dostosować szybciej pracować z jednymi z wyszukiwarek, na przykład, gospodarze google. Jednak stosowanie takich materiałów powinno być ostrożne. Jest pożądane, by tego pliku jest większe niż 10 kb. W przeciwnym razie będzie on spowolnić system. Mimo, że te bajty 10 może zawierać wiele takich rzędów przesyłania.

ewentualne trudności

Najpierw trzeba się upewnić, że jeśli chcesz edytować plik. Fakt, że niektórzy podstępny wirus twórcy maska oprogramowanie służące do systemu plików gospodarze, umieszczając go w niewłaściwym miejscu, w którym jest on zarejestrowany domyślnie. System odnosi się do gospodarzy Windows 7 plik, którego ścieżka jest zarejestrowana w parametrze DatabasePath rejestru, znajduje się na stronie: HKEY_LOCAL_MACHINE SYSTEM CurrentControlSet Services Tcpip Parameters .

Prawidłowa wartość ścieżki wygląda:% systemroot% system32 drivers etc hosts. Można to sprawdzić poprzez wywołanie edytora rejestru regedit.exe z menu Start – Uruchom.

Jeśli zmienna ta zawiera inną wartość, konieczne jest, aby przywrócić wartość być.

Innym sposobem jest umieszczenie złośliwego oprogramowania w katalogu etc z pliku hosts kolejny plik o takiej samej nazwie, jak gospodarz. Należy uważać, aby upewnić się, że to sprawdzić i edytować plik, który jest używany przez system.

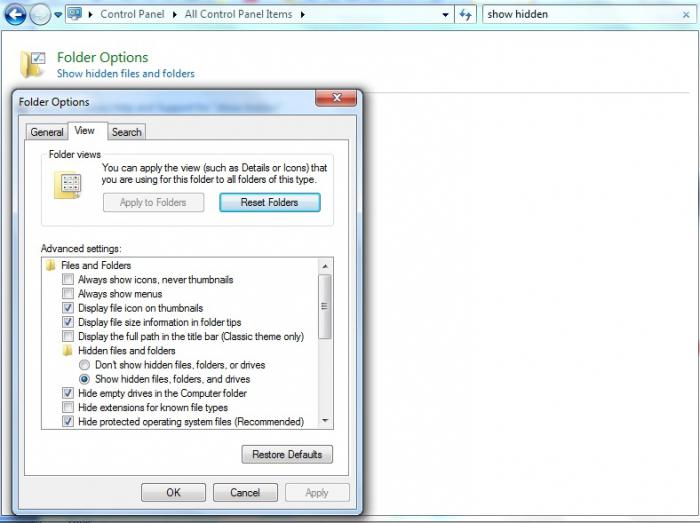

Trzecia sztuczka jest ukryte pliki do widzenia. Tylko we właściwościach plików przepisywany, że to tajemnica. W tym przypadku, po prostu nie można zobaczyć w katalogu, mimo że jest tam. Aby móc zobaczyć element, należy najpierw zainstalować „Pokaż ukryte pliki”. W systemie Windows XP, opcja ta jest ustawiona na „Widok” „Właściwości” panelu folderów menu „Panel sterowania”. Po tym sprawdzające ukryte pliki będą możliwe, a to będzie możliwe, aby przywrócić właściwości atrybutu pliku „ukryte”. Jednocześnie, należy sprawdzić, czy znak jest ustawiony na „tylko do odczytu” w pliku. Jeśli wybrany, nie będzie mógł go edytować. Jest to konieczne, aby usunąć zaznaczenie w odpowiednim polu wyświetlić właściwości pliku.

Kolejna sztuczka może być użycie serwera proxy. Jeśli Ręczna konfiguracja proxy jest ustawione, plik hosts nie działa. Aby rozwiązać ten mankament, sprawdź ustawienia przeglądarki. Na przykład, konieczne jest, aby otworzyć „Ustawienia”, a następnie „Zaawansowane”, a następnie w „Sieć” wybierz „Dostosuj” dla Firefoksa. W menu, jeśli wybierzesz „Użyj ustawień proxy System”, wybierz „No Proxy” i zapisać ustawienia. Ale jeśli wybrać „Instrukcja konfiguracji proxy” została wybrana, a nie masz zainstalowanego, konieczne jest, aby zrobić więcej pracy. Po pierwsze trzeba pamiętać adresu określonego serwera proxy, należy zainstalować „Bez serwera proxy”, aby zapisać ustawienia. Następnie trzeba otworzyć Edytor Rejestru, szukać przyczyny, aby wstawić zapisanego adresu i wyszukiwania poprzez usunięcie kluczy znalezionych w znaczenie nadane im adres.

prosta ochrona

Nawiasem mówiąc, tak, że złośliwe oprogramowanie nie może zmienić plik hosts od ustawień komputera, warto ustawić jego właściwości (po wszystkich zmianach w nim) atrybut „tylko do odczytu”.

Tak więc w tym artykule mamy do czynienia z pytaniem gospodarzy, że nie powinno być, i okazało się, jakiego rodzaju pliku, gdzie to jest, jakie funkcje są realizowane, ponieważ może to spowodować uszkodzenie komputera pod działaniem złośliwego oprogramowania i jak go używać w ich celach.