Co to jest przeglądarka Tor?

Tor (wcześniej nosił nazwę Onion Router) to darmowy program, który służy do zapewnienia anonimowości online.

Podsumowanie realizacja Tor jest napisany w języku programowania C i składa się z około 146 000 linii kodu źródłowego.

W swojej pracy kieruje przeglądarka Tor ruchu internetowego za pośrednictwem bezpłatnej ogólnoświatowej sieci ponad trzech tysięcy sztuk, aby ukryć lokalizację użytkownika i aby uniknąć utwór w analizie ruchu sieciowego lub. Korzystanie Tor zauważalnie trudne do śledzenia aktywności internetowej, w tym wizyt w określonych miejscach, wysyłane i odbierane wiadomości internetowe i inne formy komunikacji. Tor Browser jest zaprojektowany, aby chronić prywatność użytkowników, aby utrzymać swoją wolność i zdolność do prowadzenia poufnych firmy.

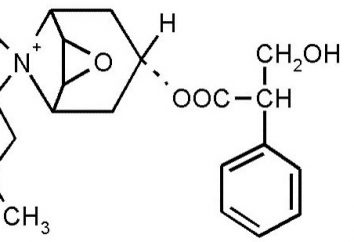

Dane wejściowe, w tym połączenia, podczas pracy za pośrednictwem tej przeglądarki są wielokrotnie szyfrowane i wysyłane za pośrednictwem kanału wirtualnego zawierającego sekwencyjną oraz losowo wybranych jednostek. Każdy link „warstwa” rozpoznaje szyfrowania, który jest wykrywany tylko w następnym link. Ostateczna jednostka otrzymuje ostatnią warstwę szyfrowania i przesyła oryginalne dane, bez ich ujawniania lub nawet bez znajomości nadawcy do odbiorcy. Sposób ten zmniejsza prawdopodobieństwo przechwycenia danych wyjściowych i całkowicie ukrywa routingu. Z tego powodu, gdy mowa najlepszej przeglądarki, Tor zajmuje wśród nich jednym z pierwszych miejsc.

Jednak ma on również wady. Podobnie jak w przypadku wszystkich istniejących sieci, aby zapewnić anonimowość, Tor nie może i nie próbuje chronić przed monitorowaniem ruchu na granicy sieci. Oznacza to, że wejście i wyjście z sieci mogą być przeglądane. Ponadto Tor Browser zapewnia ochronę przed analizą ruchu, ale nie można zapobiec identyfikacji ruchu.

Mimo tych niedociągnięć, alternatywą JonDonym (JAP) Systemy Tor i są uważane za bardziej stabilne niż ich alternatyw w obliczu VPN. Badania przeprowadzone w celu analizy objętości zaszyfrowanego strumienia danych, który przechodzi przez układ VPN Tor lub Jondo wykazały, że te dwa ostatnie usługi jest trudniejsza do analizy.

Pomimo tego, operatorzy niektórych stron internetowych mają zdolność do zapobiegania połączenia z węzłów Tora, lub zaoferowania ograniczoną funkcjonalność dla użytkowników tej przeglądarki. Jeśli wpływają inne przeglądarki są darmowe, to jest oczywiste, że takie ograniczenia nie istnieją już. Na przykład, jest to zwykle niemożliwe, aby zmienić dane z Wikipedii używając Tor lub nawet przy użyciu adresu IP, który wykorzystuje węzeł wyjściowy Tora (uznaje się, w związku z ekspansją TorBlock).

Pomimo wielu nielegalnych i szkodliwych rzeczy, które sprawiają, że niektórzy użytkownicy podczas korzystania z tej usługi, jest to znaczące poparcie dla celów zgodnych z prawem. Według danych międzynarodowej, przeglądarka Tor pasuje do szerszej strategii na rzecz ochrony prywatności i anonimowości. Ostatnie lata przyniosły wzrost popularności usługi związanej z prowadzeniem działalności gospodarczej w sieci oraz transakcji finansowych.