Funkcja skrótu brzmi: co to jest, dlaczego i co się dzieje

Często podczas pobierania torrentów i plików bezpośrednio się w opisie jest coś takiego jak «ad33e486d0578a892b8vbd8b19e28754» (na przykład w ex.ua), często z dopiskiem «» md5. Ten kod skrótu – co powoduje, że na wyjściu funkcji mieszającej po przetworzeniu danych przychodzących. W języku angielskim hash wskazuje nieporozumień, marihuana, Weed, lub danie z mięsa mielonego i warzyw. Odszyfrować mieszania jest bardzo trudne, można powiedzieć, że jest to praktycznie niemożliwe. Następnie pojawia się pytanie: „Dlaczego musimy wszystkie te funkcje skrótu, jeśli dają one niezrozumiałe bełkot, który również nie można rozszyfrować?”. Kwestia ta zostanie omówiona w tym artykule.

Co to jest funkcja hash, i jak to działa?

Ta funkcja służy do konwersji danych przychodzących dowolnie duża ilość wskutek stałej długości. Sam proces takiej transformacji nazywa mieszania, a wynik – hash lub kod hash. Czasem nawet używając słowa „odcisku palca” lub „Message Digest”, ale w praktyce są one znacznie rzadsze. Istnieje wiele różnych algorytmów, jak przekształcić dowolny zestaw danych w określonej sekwencji symboli pewnej długości. Najpowszechniej używane zwany algorytm MD5, który powstał w 1991 roku. Pomimo faktu, że do tej pory, md5 jest nieco przestarzałe, a ich stosowanie nie jest zalecane, to nadal jest wciąż wokół i często zamiast „kodu skrótu” na stronie internetowej po prostu napisać md5, oraz wskazać sam kod.

Ta funkcja służy do konwersji danych przychodzących dowolnie duża ilość wskutek stałej długości. Sam proces takiej transformacji nazywa mieszania, a wynik – hash lub kod hash. Czasem nawet używając słowa „odcisku palca” lub „Message Digest”, ale w praktyce są one znacznie rzadsze. Istnieje wiele różnych algorytmów, jak przekształcić dowolny zestaw danych w określonej sekwencji symboli pewnej długości. Najpowszechniej używane zwany algorytm MD5, który powstał w 1991 roku. Pomimo faktu, że do tej pory, md5 jest nieco przestarzałe, a ich stosowanie nie jest zalecane, to nadal jest wciąż wokół i często zamiast „kodu skrótu” na stronie internetowej po prostu napisać md5, oraz wskazać sam kod.

Dlaczego potrzebujemy funkcji skrótu?

Znając wynik, jest to praktycznie niemożliwe, aby określić oryginalne dane, ale te same dane przychodzące dają ten sam rezultat. Dlatego funkcja hash (zwane również funkcję splot) jest często używany do przechowywania bardzo poufnych informacji, takich jak hasła, nazwy użytkownika, numer identyfikacyjny i innych informacji osobistych. Zamiast porównywać informacje wprowadzone przez użytkownika, z danymi przechowywanymi w bazie danych, jest porównanie skrótów. To gwarantuje, że w razie przypadkowego wycieku informacji, nikt nie może skorzystać z ważnych danych do własnych celów. Porównując kod skrótu jest również dogodna do sprawdzenia poprawności pobierania plików z Internetu, zwłaszcza jeśli zakłócenie komunikacji wystąpiły podczas pobierania.

Znając wynik, jest to praktycznie niemożliwe, aby określić oryginalne dane, ale te same dane przychodzące dają ten sam rezultat. Dlatego funkcja hash (zwane również funkcję splot) jest często używany do przechowywania bardzo poufnych informacji, takich jak hasła, nazwy użytkownika, numer identyfikacyjny i innych informacji osobistych. Zamiast porównywać informacje wprowadzone przez użytkownika, z danymi przechowywanymi w bazie danych, jest porównanie skrótów. To gwarantuje, że w razie przypadkowego wycieku informacji, nikt nie może skorzystać z ważnych danych do własnych celów. Porównując kod skrótu jest również dogodna do sprawdzenia poprawności pobierania plików z Internetu, zwłaszcza jeśli zakłócenie komunikacji wystąpiły podczas pobierania.

Hash: jakie są t

W zależności od funkcji mieszającej docelowym może być jednym z trzech rodzajów:

W zależności od funkcji mieszającej docelowym może być jednym z trzech rodzajów:

1. Funkcja sprawdzić integralność informacji

Podczas transmisji danych sieć, jest obliczenie pakietu hash, a wynik ten jest również przekazywane wraz z plikiem. Podczas odbierania ponownie obliczony kod skrótu iw porównaniu z wartością uzyskaną przez sieć. Jeżeli kod nie pasuje, to wskazuje na błąd, a uszkodzony pakiet zostanie ponownie przeniesiony. W takiej funkcji obliczanie szybkości, ale małej liczby wartości hash i słabej stabilności. Przykładem tego typu: CRC32, który ma tylko 232 różne wartości.

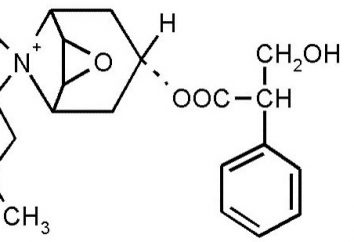

2. Funkcja kryptograficzna

Ten typ jest używany do ochrony przed nieautoryzowanym dostępem (ND). Pozwalają one sprawdzić, czy nie było uszkodzenie danych w wyniku LP podczas transferu plików za pośrednictwem sieci. Prawdziwa hash jest publicznie dostępny, w tym przypadku, jak odebrany hash pliku może być obliczony przy użyciu wielu różnych programów. Takie cechy długą żywotność i stabilne działanie i poszukiwanie kolizji (możliwość dopasowania wyników z różnych źródeł danych) jest bardzo skomplikowane. Funkcje te służą do przechowywania w bazie haseł (SH1, SH2, MD5) i innych cennych informacji.

3. Funkcja ma na celu stworzenie wydajnej struktury danych

Jego celem jest raczej zwarty i uporządkowany organizacji informacji w specjalnej konstrukcji, która nazywa się tabela hash. Poniższa tabela pozwala na dodawanie nowych informacji, usunąć informacje i wyszukiwania potrzebnych danych przy bardzo wysokich prędkościach.